近日,阿里云云盾应急响应中心和腾讯云安全中心监测到知名开源博客软件和内容管理系统 WordPress 被爆存在任意文件删除漏洞,攻击者可利用该漏洞进行任意文件删除攻击。

恶意攻击者可以利用该漏洞删除WordPress建站配置文件wp-config.php,从而导致界面进入网站安装页面。漏洞原因为WordPress程序 unlink() 函数在处理的用户输入传递给文件删除功能时,未进行适当判断处理,导致任意文件删除。

为避免您的业务受影响,各个服务器商建议您及时开展安全自查,如在受影响范围,请您及时进行更新修复,避免被外部攻击者入侵。

解决方案:

目前厂商还没有提供相关补丁,建议使用此软件的用户关注厂商的下载页以获取最新版本:

https://wordpress.org/download/

【漏洞详情】WordPress 的 unlink() 函数处理的用户输入传递给文件删除功能时,会产生任意文件删除漏洞。

【风险等级】高风险

【漏洞风险】任意文件删除

【影响版本】

目前已知受影响版本如下:全系列 WordPress,包括当前的 4.9.6 版本。WordPress <= 4.9.6

目前 WordPress 官方并未发布最新更新补丁,漏洞研究人员发布了临时加固措施,请用户根据自身业务情况评估后决定是否采用临时加固措施。

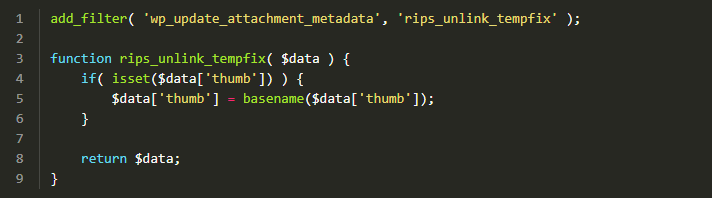

临时加固方案如下: 在当前活动的主题/子主题的 functions.php 文件中添加如下内容:

【温馨提醒】建议变更前提前做好数据备份和验证评估,避免变更引起业务不可用。

临时止血方案:

漏洞研究者提供了临时止血方案,可以在当前活动的主题/子主题的 functions.php 文件中添加如下内容:

add_filter( ‘wp_update_attachment_metadata’, ‘rips_unlink_tempfix’ );

function rips_unlink_tempfix( $data ) {

if( isset($data[‘thumb’]) ) {

$data[‘thumb’] = basename($data[‘thumb’]);

}return $data;

}

牛人视频演示:

注意:修复前请使用快照功能进行备份。进行充分测试后进行修复。

漏洞细节:https://blog.ripstech.com/2018/wordpress-file-delete-to-code-execution/

我们会关注后续进展,请随时关注官方公告。

免责声明:网所有文字、图片、视频、音频等资料均来自互联网,不代表本站赞同其观点,内容仅提供用户参考,若因此产生任何纠纷,本站概不负责,如有侵权联系本站删除!邮箱:207985384@qq.com https://www.ainiseo.com/hosting/3259.html